Connaissez votre périmètre

Voyez comment Red Kite EASM pourrait supporter votre organisation

Soutenir et renforcer les tests manuels

Valorisez vos investissements existants en experts en cybersécurité

Offrez à vos testeurs les outils et la visibilité nécessaires pour travailler plus intelligemment, sans effort superflu.

- Accélérer la phase de reconnaissance

- Voir l’ensemble, puis explorer les détails

- Transformer l’expertise des analystes en cas de test reproductibles

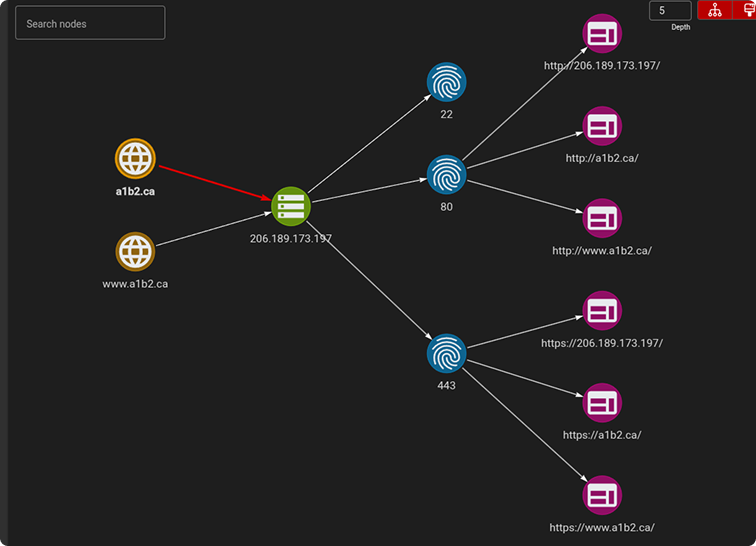

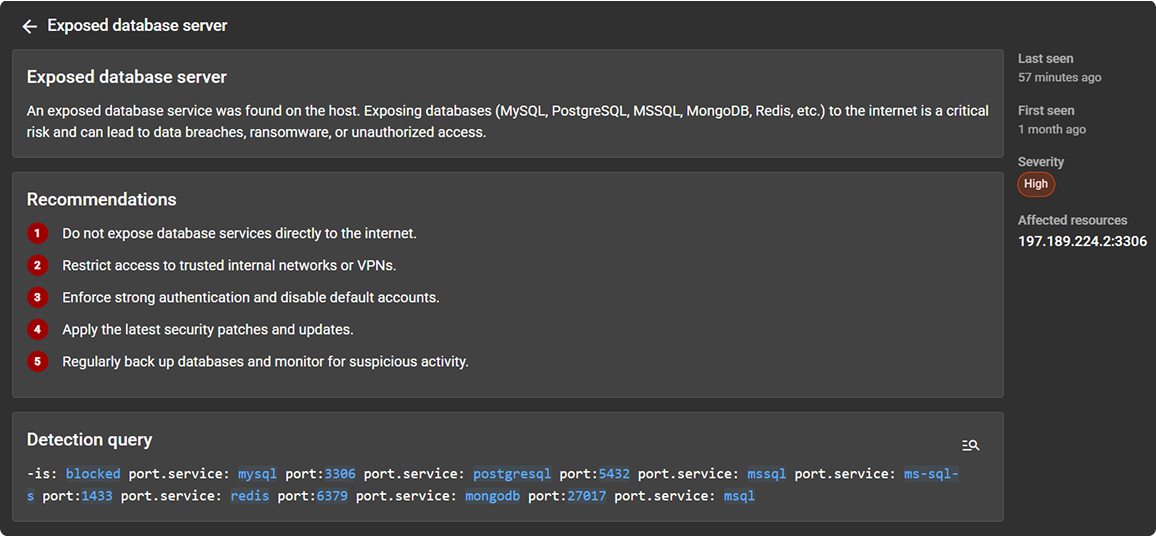

Identifier le shadow IT

Mettre en lumière des surfaces d’attaque nouvelles et inconnues

Mettez en évidence le shadow IT et les services non gérés qui échappent aux inventaires officiels.

- Découvrir des actifs inconnus

- Prioriser les risques les plus critiques

- Visualiser les changements récents de la surface d’attaque pour se concentrer sur les nouvelles menaces

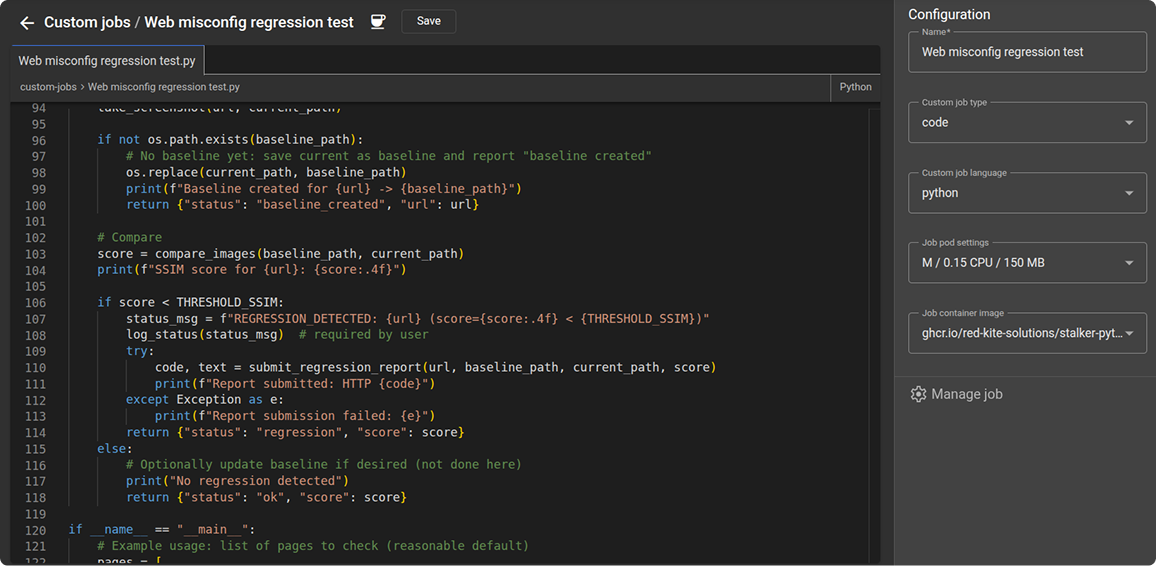

Effectuer des tests de régression sur votre infrastructure

Évitez que des problèmes connus ne vous impactent à nouveau

Automatisez des vérifications récurrentes pour maintenir une base de sécurité cohérente.

- Automatiser des contrôles récurrents

- Détecter les écarts avant qu’ils n’aient un impact

- Réduire les efforts de gestion de crise

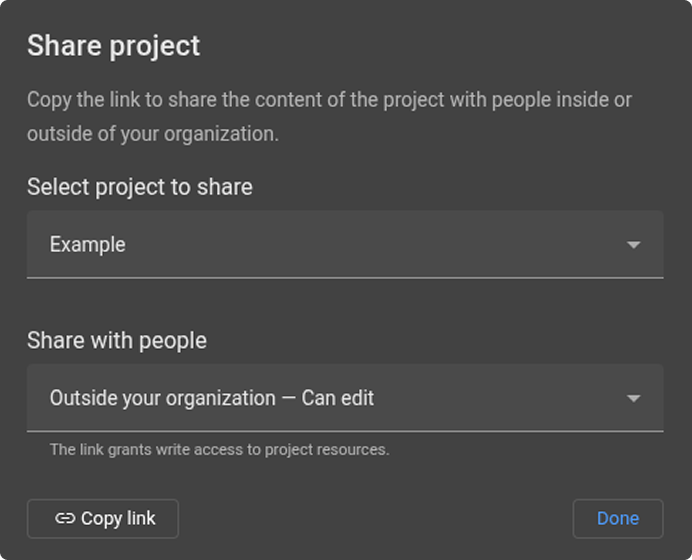

Favoriser la collaboration entre les équipes

Briser les silos

Assurez une collaboration efficace entre les équipes de sécurité opérationnelle, de gestion des vulnérabilités, de sécurité offensive et d’ingénierie.

- Partager le bon niveau d’information avec les bonnes personnes

- Assurer le transfert de connaissances entre les équipes

- Éviter les efforts redondants

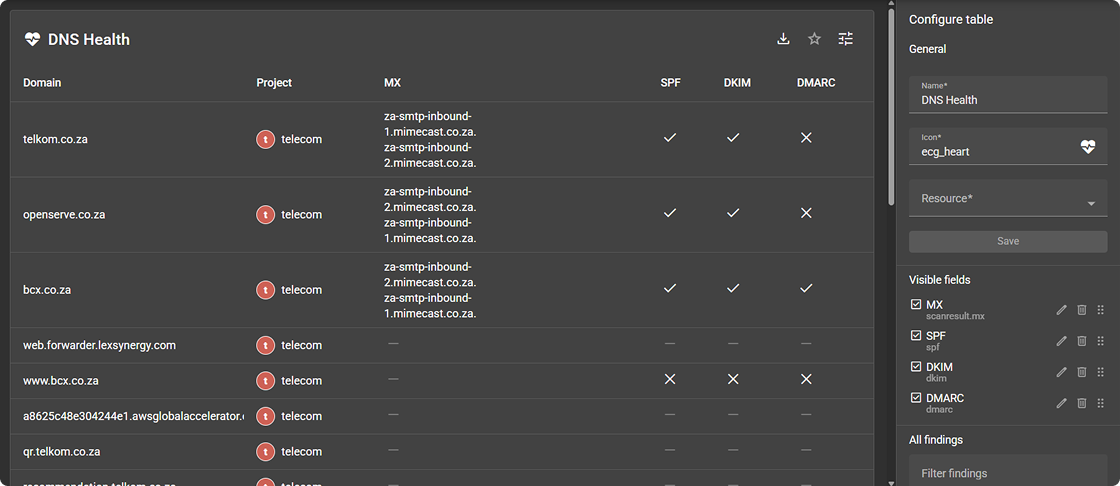

Personnaliser vos vues

Concentrez-vous sur ce qui compte vraiment

Adaptez les tableaux de bord et les rapports pour mettre en avant l’essentiel.

- Enregistrer des vues personnalisées

- Partager des vues avec les parties prenantes

- Adapter les rapports